As/400: dove sono, dov’erano, chi ha cambiato Erp – I^ parte

As/400: dove sono, dov’erano, chi ha cambiato ERP

– I^ parte –

D&P: analisi di mercato

Il mondo dei sistemi As/400 IBM regge da ben oltre trent’anni, considerando che le prime versioni sono nate nel 1988. Ha cambiato più volte nome, ha cambiato più volte tecnologia fino a trasformarsi in un sistema aperto. Quella che è rimasta invariata è la sua affidabilità: lo installi e te ne dimentichi, almeno dal punto di vista hardware.

Considerando il fenomeno dall’ottica delle soluzioni software, la sua fortuna sono state le ACG (allora di IBM) che hanno incoraggiato numerose software house a lavorare lungo due direttrici:

– soluzioni verticali studiate per mercati specifici, dal tessile alla siderurgia all’alimentare e così via, che comunque si appoggiavano alla parte amministrativa delle ACG stesse

– soluzioni che si ponessero in concorrenza, come è successo per Brand ancora perfettamente operativi (da Sanmarco Informatica a Sme.Up) ma anche numerosi altri oggi a volte finiti nel dimenticatoio.

È facile dire che l’As/400 è in declino o addirittura che è finito ma, considerando che in Italia ad oggi ce ne sono ancora oltre 10.000 perfettamente operativi, forse è il caso di scavare più a fondo.

Delaini & Partners ci ha messo a disposizione il suo accurato e dettagliato data base per sviluppare questa analisi. L’obiettivo è di capire dove sono oggi gli As/400, dove sono andati quelli che hanno “cambiato bandiera”, quali sono le scelte fatte da chi ha sostituito negli anni il proprio ERP ma è rimasto sulla piattaforma IBM.

Il campione esaminato

Per fornire alcuni dati statistici, indispensabili per qualsiasi analisi che si rispetti, vi informiamo che il campione su cui abbiamo lavorato è il seguente:

– 10.260 As/400 che ci risultano a tutt’oggi operativi

– 1.034 casi in cui l’As/400 è stato sostituito da altre piattaforme tecnologiche

– 423 situazioni in cui l’ERP è stato sostituito ma l’azienda ha scelto di rimanere su As/400.

Per non “sommergervi di dati” la seconda parte dell’analisi verrà pubblicata nel prossimo mese di Aprile. Buona lettura.

Alberto Delaini

Email: alberto@delainipartners.it

Cell.: +39 348.2624906.

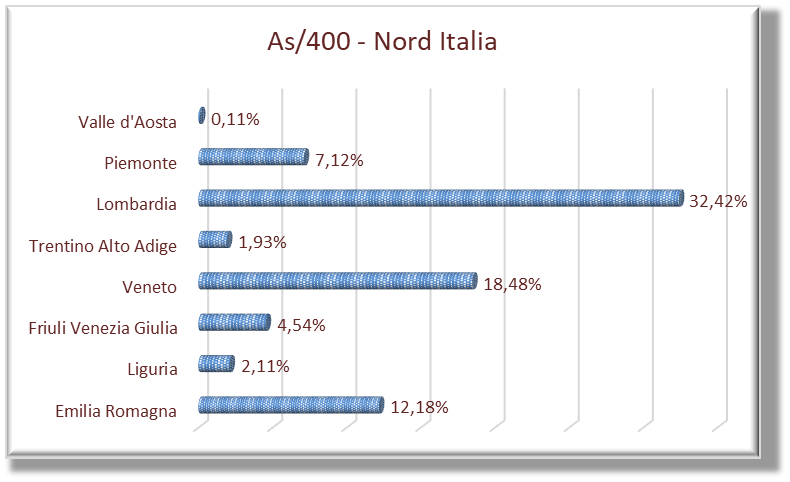

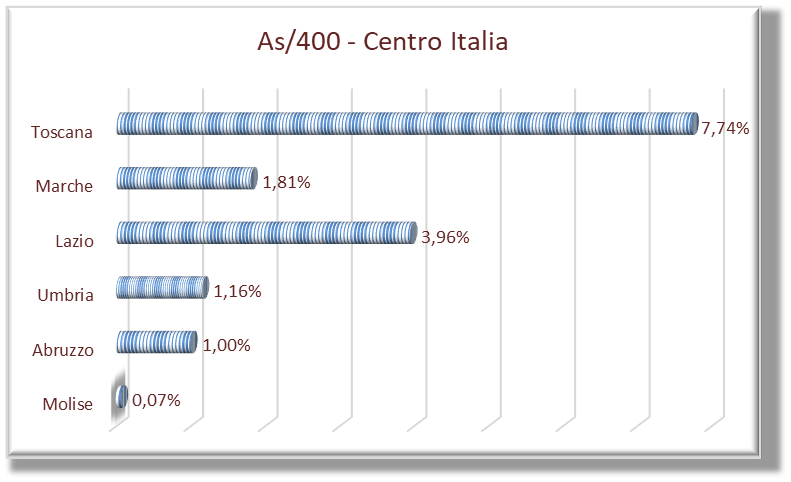

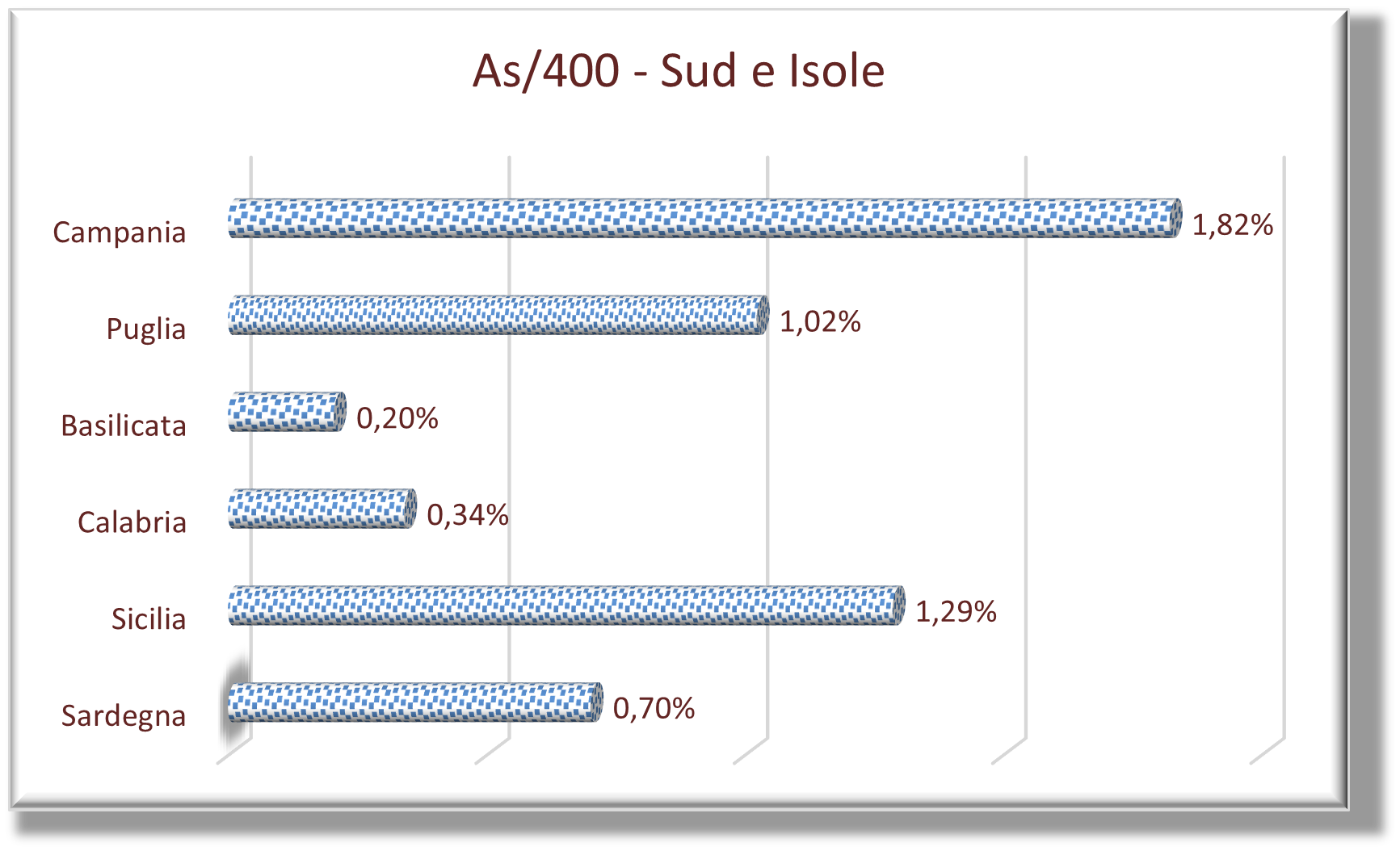

Indicazioni geografiche

Partiamo dal posizionamento sul territorio nazionale con queste tabelle che sono state suddivise in tre macro aree (Nord, Centro, Sud più Isole) perché la densità di aziende possibili utilizzatrici varia di parecchio . La rappresentazione è in percentuale sul totale nazionale.

Le statistiche con la predominanza della Lombardia erano facilmente prevedibili, però non trascuriamo il Veneto al 18%, l’ Emilia Romagna al 12% e, considerando le dimensioni del territorio, il superamento del 4% da parte del Friuli Venezia Giulia.

In quest’area la vera sorpresa ci sembra costituita dalla Toscana che con quasi l’8% doppia la presenza di As/400 del Lazio.

In questo quadrante geografico la Campania sopravanza la Sicilia e la Puglia, però i distacchi sono minimi e persino la minuscola (geograficamente) Basilicata può dire la sua.

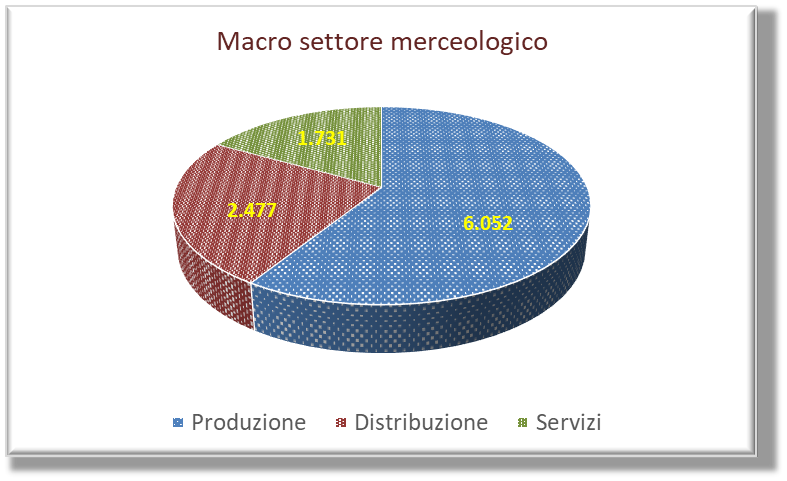

Macro Settori merceologici

Un aspetto che ci sembra interessante è quello dei settori di mercato in cui l’As/400 ha riscontrato i maggiori successi. Fermandoci per brevità alle macro suddivisioni, possiamo rilevare che nel campione preso in esame:

– la parte del leone la svolge il settore manifatturiero con il 58,99 % dell’installato

– seguono le aziende commerciali con il 24,14%

– infine il mondo dei servizi con un 16,87% sul campione, numero che non va affatto sottovalutato.

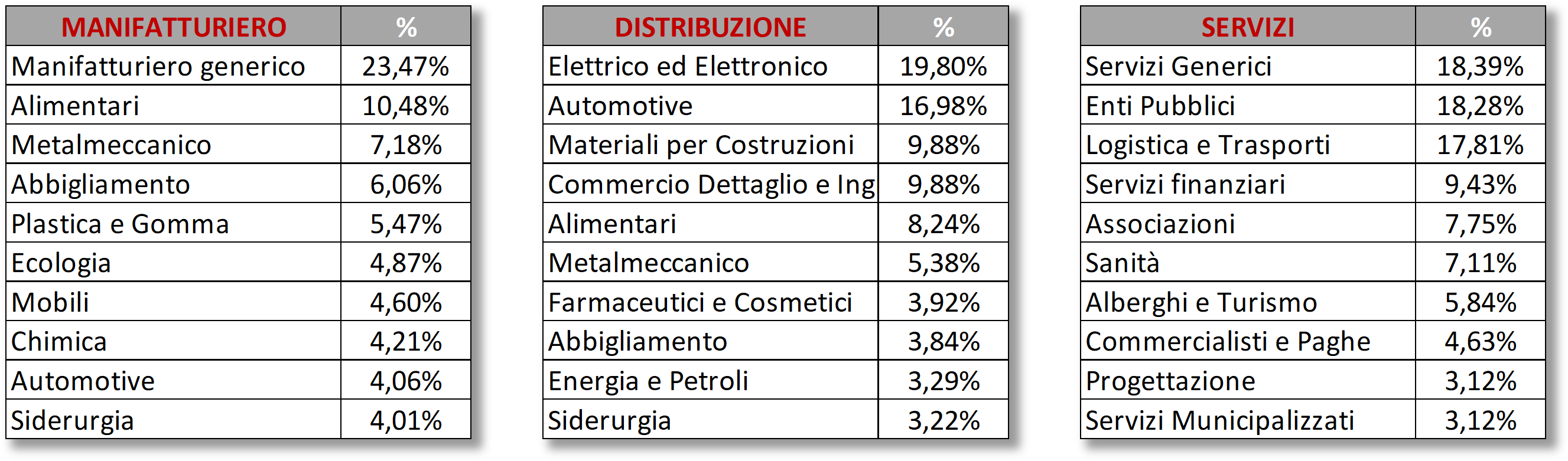

Micro Settori merceologici

Proviamo a scendere più giù, per valutare quali sono i micro settori merceologici nei quali gli oltre 10.000 As/400 hanno avuto maggiori successi.

Abbiamo suddiviso i dati nelle tre macro categorie (manifatturiero, commerciale e servizi) e, considerando l’installato di ciascuna di queste come il 100%, presentiamo in ordine decrescente la classifica di ciascun macro settore.

Ad Aprile proseguiremo nella presentazione dell’indagine, perché ci sembra molto interessante scavare lungo due direttrici:

– le Aziende che hanno abbandonato l’As/400, per capire quali sono state le loro scelte in termini di piattaforma tecnologica ma anche di ERP scelto

– le Imprese che hanno sostituito il proprio ERP ma sono rimaste fedeli al sistema IBM.

Buone riflessioni e Buona Pasqua a tutti.