Cambio di ERP: la “cooperazione fluida”

Cambio di ERP: la “cooperazione fluida”

quattro domande a Gino Palladino

L’innovazione è un processo a due facce: o non la si fa chiudendo gli occhi e resistendo il più possibile, ma così si resta indietro, oppure la si affronta. Nel secondo caso – una scelta pressoché obbligata per aziende di qualsiasi tipologia e dimensione che desiderano migliorare la propria competitività – il problema diventa il “come”. Non si tratta solo di dubbi tecnologici ma anche di scelte organizzative e in questo campo il ruolo del partner/fornitore risulta prezioso, per non dire determinante. Qual è la strategia che ATS suggerisce? Quella di buttar via tutto o rifare oppure di procedere per gradi?

Si tratta di un dilemma cruciale per le aziende che desiderano modernizzare i propri sistemi legacy. Non c’è una risposta univoca, dipende molto dal contesto e da molteplici fattori come la complessità del sistema legacy, la sua centralità all’interno dell’architettura e il suo impatto sul business.

Buttare via tutto e rifare con il cosiddetto approccio “Big Bang” potrebbe sembrare la mossa più ovvia per svicolarsi immediatamente dal sistema Legacy ma, in base alla nostra esperienza, è anche la via meno sicura e più critica.

Il passaggio diretto da un sistema all’altro può causare errori e malfunzionamenti che possono generare interruzioni sull’operatività aziendale. Il “Big Bang” ha anche impatti sugli utilizzatori, rappresentati dalla discontinuità operativa dovuta al cambio di interfaccia, a nuove informazioni e a nuovi flussi operativi.

Per meglio individuare la strategia da seguire è necessario comprendere a fondo l’architettura, i componenti, le dipendenze e i flussi di dati del sistema Legacy.

Le informazioni sono il punto focale. Una delle domande principali è: “conosco in dettaglio il modello dei dati del sistema attuale e di quello di destinazione?” Se la risposta è negativa, il suggerimento è quello di adottare un processo di innovazione graduale.

Fare una evoluzione per gradi significa, tra l’altro, non rivoluzionare tutti i processi in uno stesso momento ma intervenire in modo mirato e per gradi, verificando e misurando in maniera puntuale in un certo arco di tempo i nuovi livelli di efficienza raggiunti settore per settore. Per realizzare questo percorso servono indubbiamente strumenti tecnologici, considerando che il sistema informativo precedente e quello nuovo possono operare anche su piattaforme, oltre che su data base, differenti. Voi come operate?

L’evoluzione graduale dei sistemi Legacy è un approccio strategico valido per minimizzare i rischi e massimizzare i benefici della modernizzazione. Per questo applichiamo strumenti in grado di abilitare quella che abbiamo denominato cooperazione fluida fra sistemi legacy e applicazioni basate su nuove tecnologie che agevolano la modernizzazione progressiva.

La nostra soluzione Smart Data Integrator (SDI) semplifica notevolmente la migrazione graduale a nuovi sistemi permettendo di implementare velocemente la sincronizzazione tra le applicazioni Legacy e le applicazioni modernizzate.

SDI applica la tecnica del Change Data Capture per la replica automatica e immediata da una fonte dati verso un sistema di destinazione, sia esso un data base (DB SQL o No SQL) un Data Lake o APIs.

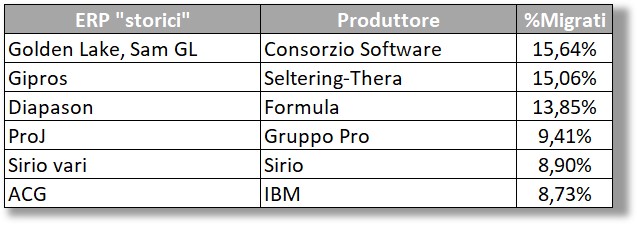

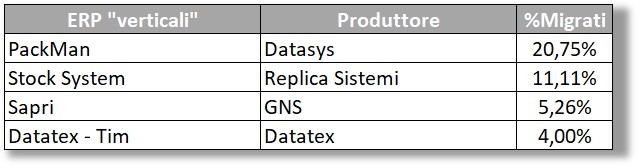

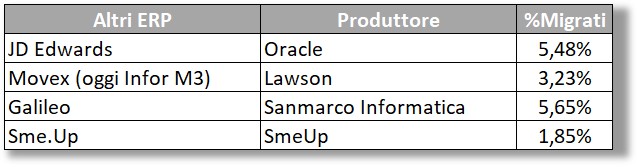

Mi hai detto che molto spesso i vostri interventi vengono richiesti da aziende che hanno installato un As/400 IBM. E’ una statistica dovuta alla grande diffusione di questa piattaforma in Italia oppure avete puntato in modo strategico a questo mercato che rappresenta comunque oltre 10.000 imprese?

Lavorando con realtà che disponevano di un AS/400 IBM ci siamo resi conto di quanto fosse elevato il “gap” tecnologico rispetto ai sistemi più moderni, spesso di tipo “Cloud-native”. Questo ci ha fatto capire che in tale ambito c’era un bisogno specifico di disporre di strumenti idonei a favorire la migrazione a nuovi sistemi e che qui, più che altrove, ci fosse la necessità di un passaggio graduale. Infatti, causa l’età del codice, in molti casi le persone che avevano la conoscenza del modello dei dati non erano più in azienda. Occorreva quindi procedere per blocchi funzionali e verificare il risultato della migrazione di ogni singolo blocco in modo da semplificarne l’implementazione e garantire il risultato finale.

Per concludere, quali sono i benefici che derivano al Cliente dall’utilizzare i vostri strumenti e le vostre esperienze?

Per affrontare processi di modernizzazione complessi sono necessari strumenti performanti, ma anche le competenze indispensabili per ridurre al minimo le potenziali problematiche.

Installare un sistema bidirezionale di sincronizzazione dei dati tra legacy e applicazioni new-technology, che sia stabile, ma configurabile sulle specifiche esigenze, richiede certamente lo strumento corretto ma anche il supporto consulenziale adeguato. Si tratta di tematiche tecniche complesse che esigono una forte esperienza nella modernizzazione dei sistemi e nella gestione dei dati ai fini di impedire di commettere errori e invalidare i vantaggi offerti dall’approccio graduale.

Il nostro Cliente ha a disposizione un team di esperti che possono guidarlo nel complesso percorso di migrazione aiutandolo a ridurre i tempi, i costi e i rischi associati al processo di modernizzazione.

Smart Data Integrator (SDI), in particolare, è stato pensato per nascondere gran parte delle complessità nell’uso delle tecnologie di sincronizzazione dei dati. Rende il Cliente autonomo nelle operazioni di riconfigurazione, dopo il nostro setup iniziale, facilitato da un’interfaccia moderna e intuitiva basata sull’approccio no-code che accelera l’implementazione.

Gino Palladino

Head of IT Modernization Team di ATS

www.atscom.it